La vulnérabilité Follina, qui a été mise en évidence à la fin de la semaine dernière sur des programme Microsoft, impliquait un exploit réel qui exploitait la faille d’un document Word armé pour exécuter un code PowerShell arbitraire en utilisant le schéma URI « ms-msdt : ». L’échantillon a été téléchargé sur VirusTotal depuis le Belarus.

Mais les premiers signes d’exploitation de la faille remontent au 12 avril 2022, lorsqu’un deuxième échantillon a été téléchargé dans la base de données des logiciels malveillants. Cet artefact aurait ciblé un utilisateur en Russie avec un document Word malveillant (« приглашение на интервью.doc ») qui se faisait passer pour une invitation à une interview avec la radio Sputnik.

« Une vulnérabilité d’exécution de code à distance existe lorsque MSDT est appelé à l’aide du protocole URL depuis une application appelante telle que Word« , a déclaré Microsoft dans un avis pour CVE-2022-30190.

« Un attaquant qui réussit à exploiter cette vulnérabilité peut exécuter du code arbitraire avec les privilèges de l’application appelante. L’attaquant peut alors installer des programmes, visualiser, modifier ou supprimer des données, ou créer de nouveaux comptes dans le contexte autorisé par les droits de l’utilisateur.«

Le géant de la technologie a remercié crazyman, membre du Shadow Chaser Group, d’avoir signalé la faille le 12 avril, date qui coïncide avec la découverte de l’exploit sauvage ciblant les utilisateurs russes, ce qui indique que l’entreprise était déjà au courant de la vulnérabilité.

En effet, selon les captures d’écran partagées par le chercheur sur Twitter, Microsoft a clos le rapport le 21 avril 2022 en déclarant que « le problème a été corrigé« , tout en rejetant la faille comme « n’étant pas un problème de sécurité » puisqu’elle nécessite un mot de passe fourni par un technicien de support lors du démarrage de l’outil de diagnostic.

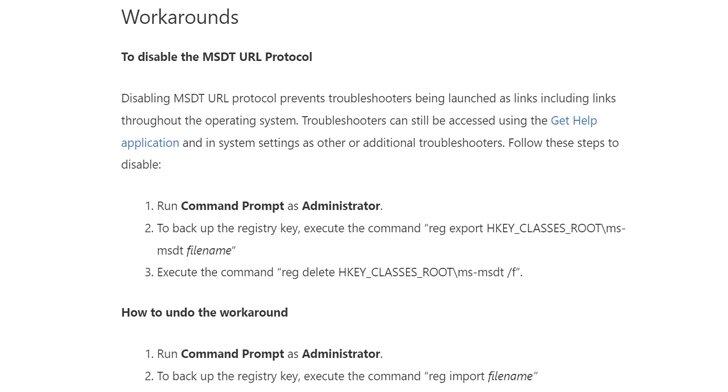

Outre la publication de règles de détection pour Microsoft Defender for Endpoint, la société de Redmond a proposé des solutions de contournement dans ses conseils pour désactiver le protocole URL MSDT via une modification du registre Windows.

« Si l’application appelante est une application Microsoft Office, par défaut, Microsoft Office ouvre les documents provenant d’Internet dans Protected View ou Application Guard for Office, ce qui empêche l’attaque actuelle« , a déclaré Microsoft.

Ce n’est pas la première fois que des schémas de protocole Microsoft Office tels que « ms-msdt : » font l’objet d’un examen approfondi en raison de leur utilisation abusive potentielle. Au début du mois de janvier, la société allemande de cybersécurité SySS a révélé qu’il était possible d’ouvrir des fichiers directement via des URL spécialement conçues, telles que « ms-excel:ofv|u|https://192.168.1.10/poc[.]xls« .