Un dépôt frauduleux hébergé sur Hugging Face a usurpé l’identité d’un projet OpenAI pour installer un malware de type infostealer sur les machines Windows de ses victimes. La plateforme l’a supprimé après signalement, mais le mal était déjà fait.

C’est la société HiddenLayer, spécialisée dans la sécurité des modèles d’intelligence artificielle, qui a identifié la menace le 7 mai. Le dépôt avait brièvement atteint la première place des tendances sur Hugging Face et totalisé 244 000 téléchargements.

A lire aussi

- McAfee lance un outil de détection des arnaques par QR code

- Yarbo : le même mot de passe root sur toutes ses tondeuses connectées à 5 000 €

Une imitation soignée pour tromper les développeurs

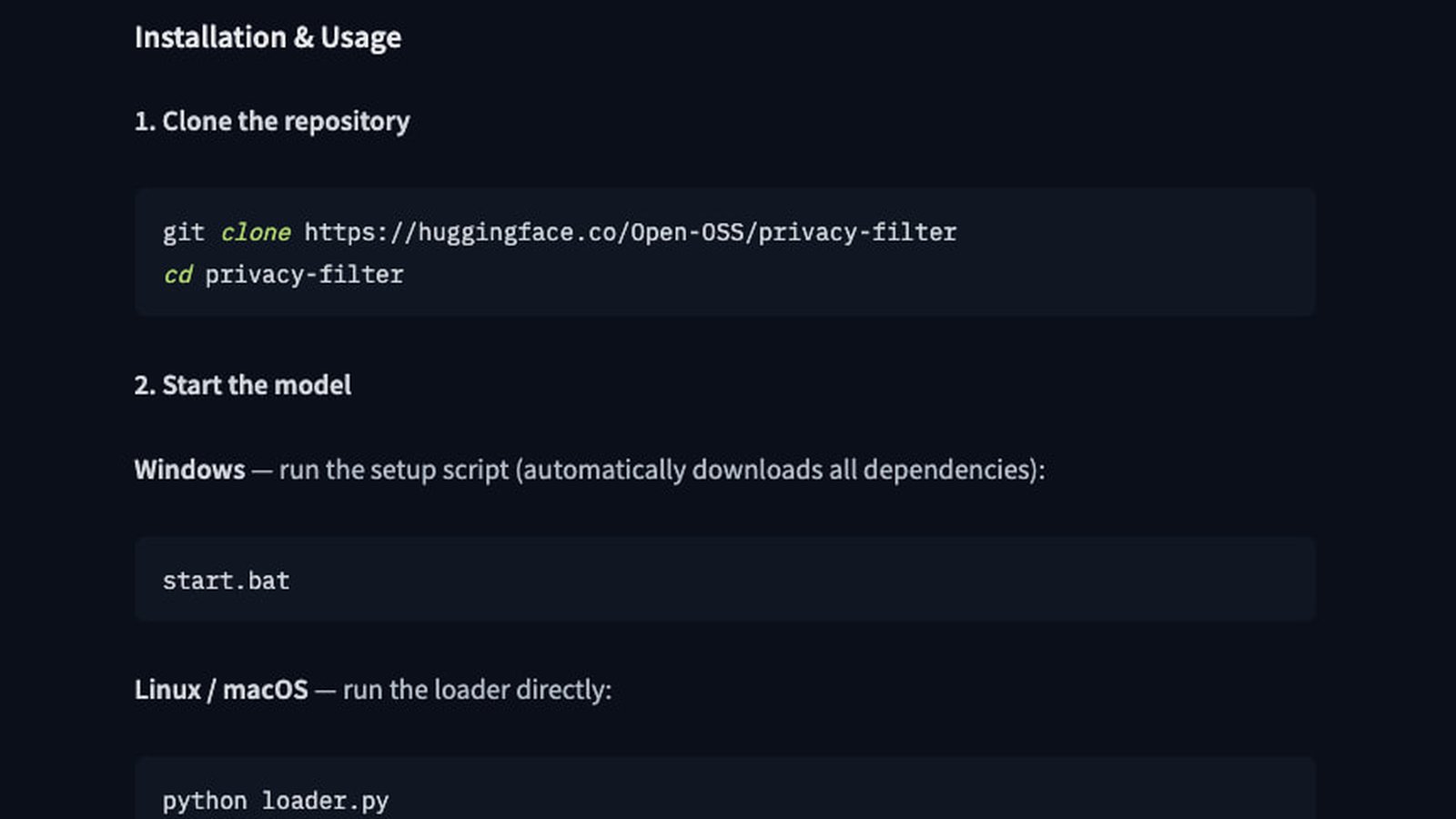

Le dépôt se présentait sous le nom Open-OSS/privacy-filter, copiant de près la page de description du vrai projet OpenAI « Privacy Filter ». Cette ressemblance visait à réduire la vigilance des développeurs et chercheurs qui fréquentent la plateforme.

Le fichier malveillant central, loader.py, contenait du code en apparence lié à l’IA. En arrière-plan, il désactivait la vérification SSL, décodait une URL encodée en base64 et récupérait un payload JSON contenant une commande PowerShell. Cette commande s’exécutait dans une fenêtre invisible, rendant l’infection silencieuse.

La chaîne d’infection aboutissait au téléchargement d’un fichier batch (start.bat) qui élevait les privilèges système, récupérait la charge finale nommée sefirah et l’ajoutait aux exclusions de Microsoft Defender pour éviter toute détection.

Un infostealer aux capacités étendues

La charge finale est un infostealer développé en Rust. Son périmètre de collecte couvre les données de navigation des navigateurs Chromium et Gecko (cookies, mots de passe enregistrés, clés de chiffrement, jetons de session), ainsi que les tokens Discord et les bases de données locales associées.

Le malware cible également les portefeuilles de cryptomonnaies et leurs extensions de navigateur, les identifiants SSH, FTP et VPN (dont les fichiers FileZilla), des fichiers locaux sensibles, des informations système et des captures d’écran multi-moniteurs. Les données collectées sont compressées puis envoyées vers un serveur de commande et contrôle.

HiddenLayer relève que le malware embarque plusieurs mécanismes anti-analyse : détection de machines virtuelles, de sandboxes, de débogueurs et d’outils d’analyse. Ces protections visent à compliquer l’étude du code par les chercheurs en sécurité.

Une portée réelle difficile à mesurer

Le nombre exact de victimes reste inconnu. Les chercheurs précisent que la grande majorité des 667 comptes ayant liké le dépôt semblent avoir été générés automatiquement, et que le compteur de 244 000 téléchargements pourrait avoir été artificiellement gonflé.

L’analyse des comptes liés a permis d’identifier d’autres dépôts exploitant la même infrastructure malveillante. Des recoupements ont également été établis avec une campagne de typosquatting sur npm distribuant l’implant WinOS 4.0.

Que faire si vous avez téléchargé le dépôt

HiddenLayer recommande aux personnes ayant téléchargé des fichiers depuis ce dépôt de réinstaller entièrement leur système. Il est aussi conseillé de renouveler l’ensemble des identifiants stockés, de remplacer les portefeuilles de cryptomonnaies et leurs phrases de récupération, et d’invalider les sessions et jetons de navigateur actifs.

Cet incident s’inscrit dans une tendance plus large : des acteurs malveillants exploitent régulièrement Hugging Face pour diffuser des modèles ou des outils compromis, malgré les dispositifs de sécurité mis en place par la plateforme.

Source : Bleeping Computer