Derrière l’éclat des nouvelles technologies, un phénomène inquiétant se développe : des fermes d’iPhone génèrent chaque jour jusqu’à 100 000 messages frauduleux. Ces cybercriminalités, orchestrées par des groupes organisés, ciblent les utilisateurs de manière sophistiquée avec des arnaques alarmantes. Qu’il s’agisse de faux avis de péages impayés, de colis retenus ou de relances fiscales imaginaires, le paysage du phishing évolue signifiquement. En 2025, où la connectivité est omniprésente, comment ces nouvelles méthodes échappent-elles aux moyens de détection classiques ? Comprendre cette menace est crucial pour notre sécurité numérique.

Les fermes d’iPhone : un nouveau modèle d’escroquerie

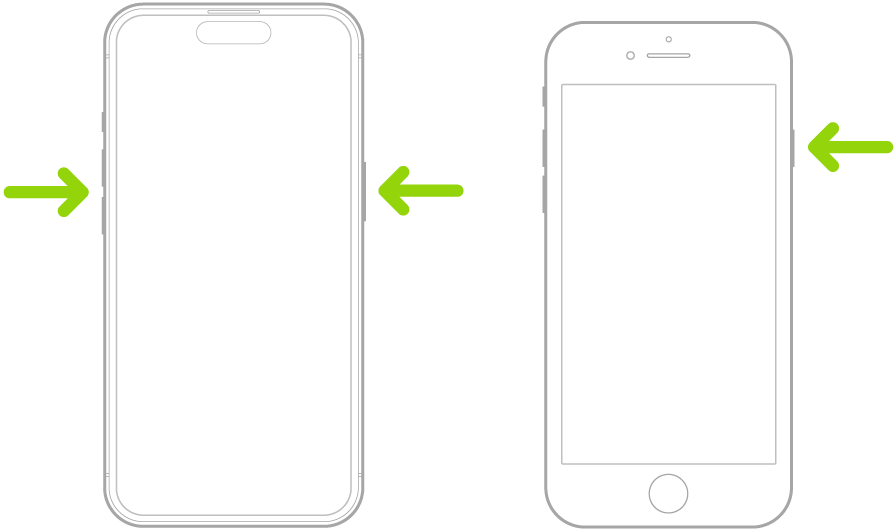

Les fermes d’iPhone sont devenues des installations industrielles dédiées à la fraude. Dans des entrepôts obscurs en Chine, des centaines d’iPhones sont disposés, chacun connecté à un identifiant Apple temporaire. Ces dispositifs ne servent pas à des fins innocentes comme tester des applications ou miner des cryptomonnaies. Leur but est plus sinistre : envoyer des millions d’iMessages frauduleux aux victimes à travers le monde.

Chaque jour, ces fermes parviennent à diffuser plus de 100 000 messages malveillants. Au lieu des approches classiques comme le smishing ou l’intrusion technique, cette méthode repose sur des notifications anxiogènes, telles que des alertes sur des sommes dues ou des complications avec des colis.

L’infrastructure derrière le phishing

Au cœur de ce fléau se trouve Lucid, une plateforme chinoise qui commercialise des kits de phishing comme service. En souscrivant à cette plateforme, les escrocs obtiennent accès à des modèles de messages, à des sites fictifs, ainsi qu’à des outils de suivi. Cela leur permet d’automatiser leurs attaques et d’accroître considérablement leurs taux de succès.

- Modèles de messages personnalités

- Sites de phishing crédibles

- Outils intégrés pour iMessage et RCS

Cet écosystème frauduleux n’est plus caché ; au contraire, il est ouvert et accessible à tous ceux qui savent appuyer sur le bouton « Envoyer ». Le collectif derrière Lucid, le groupe XinXin, se fait de moins en moins discret, promouvant ses services sur des plateformes comme Telegram, où des milliers de cybercriminels, novices et expérimentés, échangent informations et ressources.

L’impact de l’iMessage face à la fraude

Le choix d’utiliser iMessage pour ces attaques n’est pas anodin. Contrairement aux SMS traditionnels, les messages sur iMessage bénéficient d’une architecture chiffrée, ce qui permet aux campagnes frauduleuses d’échapper aux systèmes de détection des opérateurs. Ce phénomène risque d’aggraver la situation, car il est difficile de détecter et de bloquer efficacement ces messages.

| Caractéristique | iMessage | SMS |

|---|---|---|

| Chiffrement | Oui | Non |

| Détection de fraudes | Difficile | Facile |

| Simplicité d’envoi | Élevée | Moyenne |

Les cybercriminels exploitent l’opacité et l’anonymat qu’offre ce canal crypté. Malheureusement, tant qu’Apple ne pourra pas inspecter ces messages, les utilisateurs restent exposés à ce type d’escroquerie.

Le défi des autorités face à la montée des fraudes

Malgré une augmentation alarmante des messages frauduleux, la réponse des autorités semble insuffisante. Paradoxalement, la protection que peut offrir le chiffrement s’avère être un point faible dans la lutte contre le crime numérique. Les opérateurs de télécommunication sont parfois pris au dépourvu, car ils n’ont pas les outils nécessaires pour filtrer ces types de communications sur iMessage.

Pourtant, des moyens existent pour protéger les utilisateurs. C’est un impératif que chacun d’entre nous prenne conscience de ces menaces et demeure vigilant. Le meilleur moyen de se défendre reste de ne jamais cliquer sur des liens issus de messages non sollicités.

- Vérifiez toujours l’expéditeur

- Ne partagez aucune information personnelle

- Signalez les messages suspects

Ce n’est qu’en gardant ces précautions à l’esprit que nous pourrons réduire notre exposition à ce fléau grandissant.

L’influence des plateformes de phishing

Alors que le groupe XinXin semble mener la danse, d’autres acteurs sont également présents sur le marché du phishing. Ce vaste écosystème permet aux escrocs de perfectionner leurs méthodes et d’échanger leurs expériences au sein de groupes spécialisés. Ces plateformes sont souvent présentes sur des réseaux de communication cryptés comme Telegram, garantissant à ces hackers un certain anonymat lors de leurs activités.

| Plateforme | Type de service proposé |

|---|---|

| Lucid | Phishing as a Service |

| Telegram | Groupes de discussion pour escrocs |

| Faux sites web | Création et hébergement |

Ces données illustrent à quel point le phishing est devenu un business structuré, qui exploite tous les outils à sa disposition pour maximiser les résultats. La guerre contre ces pratiques pourrait bien devenir l’un des défis majeurs de notre ère numérique.

La responsabilité des entreprises technologiques face au phishing

Des entreprises comme Apple, Samsung, Xiaomi ou encore Huawei se doivent de prendre des mesures proactives pour contrer cette montée de la cybercriminalité. Bien que le chiffrement soit essentiel pour la sécurité des utilisateurs, il est tout aussi capital de trouver un équilibre afin d’éviter que ces systèmes ne deviennent des refuges pour les escrocs.

Les entreprises technologiques doivent travailler main dans la main avec les autorités et soutenir des initiatives qui sensibilisent le public. Il est nécessaire d’octroyer plus d’importance à l’éducation des utilisateurs sur les dangers du phishing, tout en renforçant leurs outils de détection.

- Ateliers de sensibilisation pour les utilisateurs

- Amélioration des systèmes de détection des fraudes

- Collaboration avec les instances gouvernementales

En adoptant une approche proactive, ces compagnies peuvent jouer un rôle clé dans la protection de leurs clients et dans la réduction des actes malveillants en ligne.

Exemples d’escroqueries en ligne et comment les éviter

Voici quelques exemples d’escroqueries couramment rencontrées en 2025, ainsi que des conseils pour les éviter :

| Type d’escroquerie | Conseils d’évitement |

|---|---|

| Faux avis de péage | Vérifiez sur les sites officiels des autorités |

| Colis retenus | Ne donnez pas d’infos personnelles à un expéditeur inconnu |

| Relances fiscales | Contactez directement le service des impôts |

Ces stratégies permettent aux utilisateurs de naviguer plus prudemment dans le monde numérique tout en étant à l’abri des pièges tendus par les escrocs.

Conclusion : la vigilance est de mise

La lutte contre le phishing par le biais des fermes d’iPhone futine un défi à multiples facettes en 2025. Les technologies sont à la fois un bénéfice et un risque. La vigilance des utilisateurs, la responsabilité des entreprises comme LG, Sony, Lenovo, et d’autres, ainsi que la collaboration entre les différentes parties les plus concernées, sont cruciales pour naviguer avec succès dans ce paysage numérique dangereux.

Les escroqueries continueront de munir à mesure que les technologies avancent. La clé réside dans notre engagement collectif à renforcer la sécurité numérique. Une prise de conscience accrue, couplée à des innovations technologiques, pourrait bien être la réponse pour faire face à ce fléau grandissant.