Un groupe de menaces lié à un groupe de hackers appelé Tropic Trooper a été repéré en train d’utiliser un malware non documenté codé en langage Nim pour frapper des cibles dans le cadre d’une campagne récemment découverte.

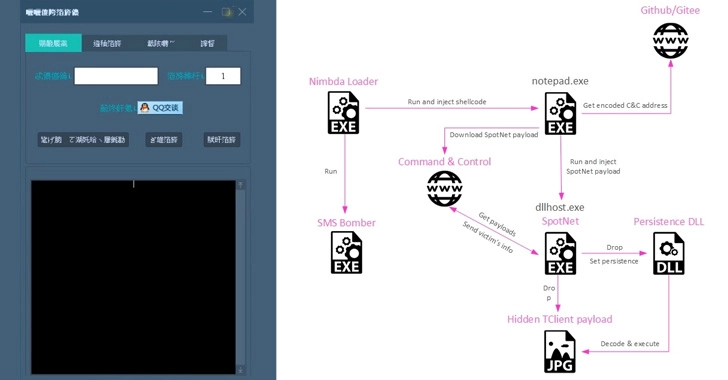

Le nouveau chargeur, baptisé Nimbda, est « associé à un outil greyware « SMS Bomber » en chinois, très probablement distribué illégalement sur le Web chinois », indique la société israélienne de cybersécurité Check Point dans un rapport.

« La personne qui a conçu le chargeur Nim a pris soin de lui donner la même icône exécutable que le SMS Bomber qu’il dépose et exécute« , ont déclaré les chercheurs. « Par conséquent, l’ensemble du paquet fonctionne comme un binaire trojanisé« .

SMS Bomber, comme son nom l’indique, permet à un utilisateur de saisir un numéro de téléphone (pas le sien) afin d’inonder l’appareil de la victime de messages et de le rendre potentiellement inutilisable dans ce qui est une attaque par déni de service (DoS).

Le fait que le binaire soit à la fois un SMS Bomber et une porte dérobée suggère que les attaques ne visent pas seulement les utilisateurs de l’outil – une « cible peu orthodoxe » – mais qu’elles sont également très ciblées.

Tropic Trooper, également connu sous les noms de Earth Centaur, KeyBoy et Pirate Panda, a déjà frappé des cibles situées à Taïwan, Hong Kong et aux Philippines, principalement dans les secteurs de l’administration, de la santé, des transports et de la haute technologie.

Qualifiant le collectif de hackers de « remarquablement sophistiqué et bien équipé« , Trend Micro a souligné l’année dernière la capacité du groupe à faire évoluer ses TTP pour rester sous le radar et s’appuyer sur une large gamme d’outils personnalisés pour compromettre ses cibles.

La dernière chaîne d’attaque documentée par Check Point commence par l’outil SMS Bomber trafiqué, le chargeur Nimbda, qui lance un exécutable intégré, dans ce cas la charge utile SMS Bomber légitime, tout en injectant également un shellcode distinct dans un processus notepad.exe.

Cela déclenche un processus d’infection à trois niveaux qui implique le téléchargement d’un binaire de l’étape suivante à partir d’une adresse IP masquée spécifiée dans un fichier de démarquage (« EULA.md ») hébergé dans un dépôt GitHub ou Gitee contrôlé par l’attaquant.

Le binaire récupéré est une version améliorée d’un cheval de Troie nommé Yahoyah, conçu pour collecter des informations sur les réseaux locaux sans fil à proximité de la machine victime, ainsi que d’autres métadonnées système, et exfiltrer les détails vers un serveur de commande et de contrôle (C2).

Yahoyah, quant à lui, sert également de conduit pour récupérer le logiciel malveillant en phase finale, qui est téléchargé sous forme d’image depuis le serveur C2. La charge utile codée par stéganographie est une porte dérobée connue sous le nom de TClient et a été déployée par le groupe lors de campagnes précédentes.

« Le groupe d’activités observé donne l’image d’un acteur concentré et déterminé ayant un objectif clair en tête« , concluent les chercheurs.

« Habituellement, lorsque des outils tiers bénins (ou d’apparence bénigne) sont triés sur le volet pour être insérés dans une chaîne d’infection, ils sont choisis pour être le moins visible possible ; le choix d’un outil ‘SMS Bomber’ à cette fin est troublant, et raconte toute une histoire dès que l’on ose extrapoler un motif et une victime visée.«