Quatre vulnérabilités de haute gravité ont été divulguées dans un cadre utilisé par des applications préinstallées du système Android, téléchargées par millions. Les problèmes, maintenant corrigés par son développeur israélien MCE Systems, auraient pu potentiellement permettre aux acteurs de la menace d’organiser des attaques locales et à distance ou d’être utilisés comme vecteurs pour obtenir des informations sensibles en profitant de leurs privilèges système étendus.

« Comme c’est le cas pour de nombreuses applications préinstallées ou par défaut sur la plupart des appareils Android de nos jours, certaines des applications concernées ne peuvent pas être entièrement désinstallées ou désactivées sans obtenir un accès root à l’appareil« , a déclaré l’équipe de recherche Microsoft 365 Defender dans un rapport publié vendredi.

Les faiblesses, qui vont de l’injection de commande à l’escalade de privilèges locaux, ont reçu les identifiants CVE-2021-42598, CVE-2021-42599, CVE-2021-42600 et CVE-2021-42601, avec des scores CVSS compris entre 7,0 et 8,9.

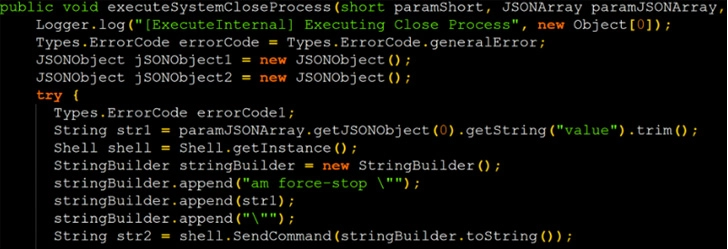

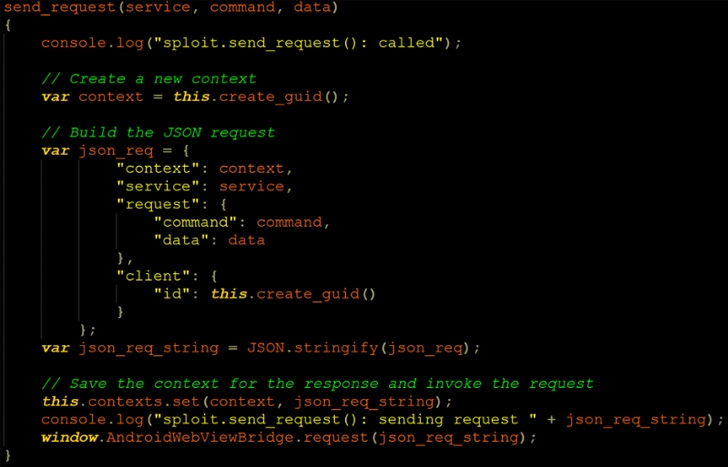

Code de l’exploit de preuve de concept (POC) d’injection de commande et Injection d’un code JavaScript similaire dans le WebView

Les vulnérabilités ont été découvertes et signalées en septembre 2021 et rien ne prouve que les failles sont exploitées dans la nature. Microsoft n’a pas divulgué la liste complète des applications qui utilisent le cadre vulnérable en question, qui est conçu pour offrir des mécanismes d’autodiagnostic permettant d’identifier et de corriger les problèmes ayant un impact sur un appareil Android.

Cela signifie également que le framework disposait de larges autorisations d’accès, y compris celles de l’audio, de la caméra, de l’alimentation, de la localisation, des données des capteurs et du stockage, pour mener à bien ses fonctions. Associé aux problèmes identifiés dans le service, Microsoft a déclaré que cela pourrait permettre à un attaquant d’implanter des portes dérobées persistantes et de prendre le contrôle.

Certaines des applications concernées proviennent de grands fournisseurs internationaux de services mobiles tels que Telus, AT&T, Rogers, Freedom Mobile et Bell Canada.

- Mobile Klinik Device Checkup (com.telus.checkup)

- Device Help (com.att.dh)

- MyRogers (com.fivemobile.myaccount)

- Freedom Device Care (com.freedom.mlp.uat), et

- Device Content Transfer (com.ca.bell.contenttransfer).

En outre, Microsoft recommande aux utilisateurs de rechercher le paquet d’applications « com.mce.mceiotraceagent » – une application qui peut avoir été installée par des ateliers de réparation de téléphones mobiles – et de la supprimer des téléphones, le cas échéant.

Les applications suspectes, bien que préinstallées par les fournisseurs de téléphones, sont également disponibles sur le Google Play Store et auraient passé les contrôles de sécurité automatiques de la vitrine des applications sans déclencher de signaux d’alarme, car le processus n’a pas été conçu pour détecter ces problèmes, ce qui a été rectifié depuis.