L’année dernière, Apple a corrigé un nouvel ensemble de vulnérabilités de macOS qui exposaient le navigateur Safari à des attaques, permettant potentiellement à des acteurs malveillants d’accéder aux comptes en ligne, au microphone et à la webcam des utilisateurs.

Le chercheur en sécurité Ryan Pickren, qui a découvert et signalé les bogues au fabricant de l’iPhone, a été rémunéré par une prime de bogue de 100 500 dollars, soulignant la gravité des problèmes.

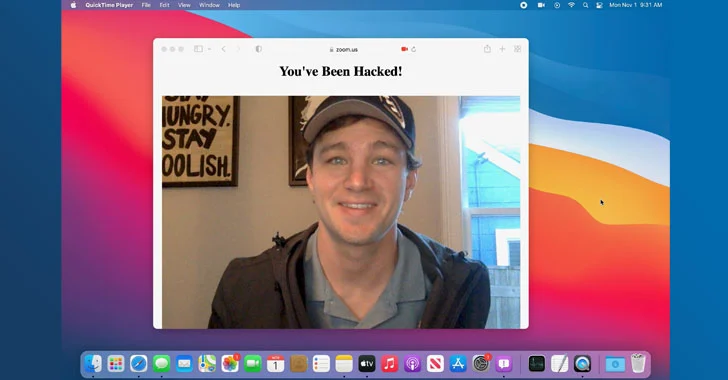

En exploitant une chaîne de problèmes de sécurité avec le partage iCloud et Safari 15, il permet à l’attaquant de détourner la permission multimédia et d’obtenir « un accès complet à chaque site Web jamais visité par la victime » dans Safari, y compris les comptes Gmail, iCloud, Facebook et PayPal.

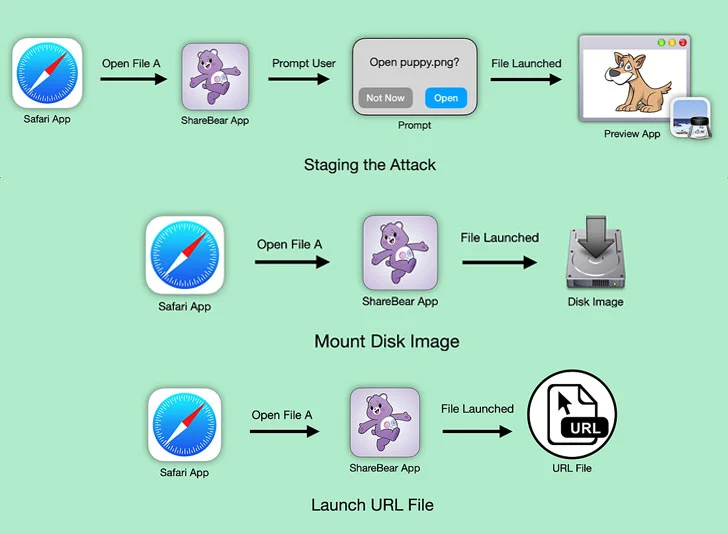

Les problèmes concernent spécifiquement ShareBear, un mécanisme de partage de fichiers iCloud qui invite les utilisateurs à ouvrir un document partagé pour la première fois. Profitant du fait que l’utilisateur n’est plus jamais invité à ouvrir le fichier une fois qu’il a accepté de le faire, M. Pickren a découvert qu’il était possible de modifier le contenu du fichier à la guise de toute personne ayant accès au fichier.

« ShareBear va ensuite télécharger et mettre à jour le fichier sur la machine de la victime sans aucune interaction ou notification de la part de l’utilisateur« , explique Pickren dans un article technique. « En substance, la victime a donné à l’attaquant la permission d’implanter un fichier polymorphe sur sa machine et la permission de le lancer à distance à tout moment. »

En d’autres termes, un fichier image au format .PNG pourrait voir tout son contenu et son extension transformés en un binaire exécutable (« evil.dmg ») après que l’utilisateur a accepté de l’ouvrir. Le binaire peut alors être lancé, déclenchant une chaîne d’exploitation qui exploite d’autres failles découvertes dans Safari pour prendre le contrôle du micro ou de la webcam de la machine, ou même voler des fichiers locaux.

- CVE-2021-30861 – Un problème de logique dans WebKit qui pourrait permettre à une application malveillante de contourner les vérifications de Gatekeeper

- CVE-2021-30975 – Un problème dans l’éditeur de script qui pourrait permettre à des scripts de contourner les vérifications de Gatekeeper et de contourner les restrictions de sandbox.

C’est la deuxième fois que Pickren divulgue des failles dans iOS et macOS qui, si elles sont exploitées avec succès, pourraient être utilisées de manière abusive pour accéder à l’appareil photo de manière non autorisée lors de la visite d’un site Web spécialement conçu.

« Ce projet était une exploration intéressante de la façon dont un défaut de conception dans une application peut permettre à une variété d’autres bugs, sans rapport, de devenir plus dangereux« , a déclaré Pickren. « C’était également un excellent exemple de la façon dont, même avec macOS Gatekeeper activé, un attaquant peut encore réaliser beaucoup de méfaits en trompant les applications approuvées pour qu’elles fassent des choses malveillantes. »