Le groupe de cybersécurité Dark Navy a annoncé avoir développé un exploit permettant d’obtenir les droits root sur certains Galaxy S26. La faille concerne les modèles Galaxy S26 et Galaxy S26 Plus équipés du processeur Exynos 2600, commercialisés principalement hors des États-Unis.

Cette annonce intervient dans un contexte où Samsung avait justement renforcé ses restrictions d’accès. Depuis One UI 8, le constructeur coréen a supprimé la possibilité de déverrouiller le bootloader sur ses appareils, mettant fin de facto au développement de ROMs personnalisées sur ses gammes récentes.

A lire aussi

- Mise à jour de sécurité Samsung : le patch de juillet 2025 est en cours de déploiement, votre appareil est-il concerné ?

- Xiaomi met fin au support pour 9 de ses smartphones : vérifiez si votre modèle est concerné

Un exploit développé avec l’aide de l’IA

Selon Dark Navy, l’exploit a été conçu en combinant des outils d’intelligence artificielle et plusieurs sessions de conversation en langage naturel. Le groupe a publié une vidéo montrant l’activation de la faille via une application ordinaire, ce qui indique que l’exploit est déclenché depuis le contexte applicatif standard.

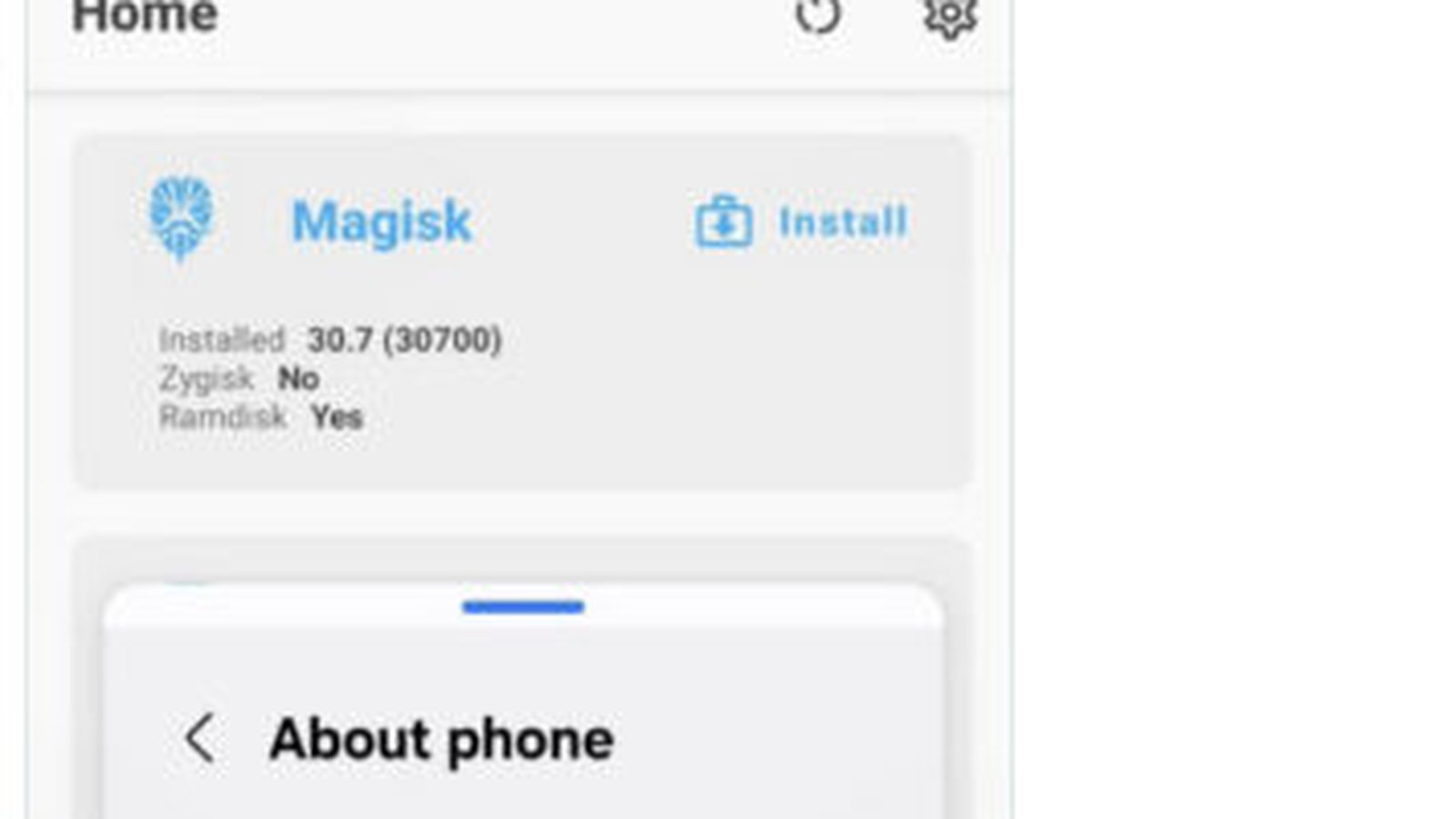

L’un des chercheurs de l’équipe a également confirmé avoir réussi à faire fonctionner Magisk sur un Galaxy S26 Exynos. Magisk est un utilitaire répandu dans la communauté Android, qui permet de gérer les droits root tout en contournant certaines restrictions imposées par les applications bancaires ou les systèmes de détection de modifications.

Le Galaxy S26 Ultra n’est pas concerné par cette faille. Ce modèle utilise exclusivement un processeur Snapdragon, et non l’Exynos 2600 visé par l’exploit.

Pourquoi l’accès root est un enjeu sensible

L’accès root permet à un utilisateur d’obtenir des privilèges élevés sur son appareil, au-delà de ce qu’autorise Android par défaut. Ces droits ouvrent la voie à une personnalisation poussée du système, à la suppression d’applications préinstallées ou encore à l’automatisation de tâches avancées.

En contrepartie, de nombreuses applications, notamment dans le domaine bancaire, refusent de fonctionner sur des appareils rootés. C’est précisément l’un des problèmes que Magisk cherche à résoudre, en masquant la modification aux yeux de ces applications.

Un contexte de verrouillage progressif chez les constructeurs

Les grandes marques Android ont durci leurs dispositifs de sécurité au fil des années. Samsung a d’abord supprimé le déverrouillage du bootloader pour les appareils vendus aux États-Unis, avant d’étendre cette restriction aux marchés internationaux. Cette décision avait suscité des critiques dans la communauté des développeurs et des utilisateurs avancés.

Un précédent comparable avait touché Xiaomi début 2026. Le laboratoire de sécurité de la marque avait découvert un exploit permettant de déverrouiller le bootloader sur ses téléphones équipés du Snapdragon 8 Elite Gen 5. Cette faille avait été corrigée par une mise à jour de sécurité publiée en mars.

Il n’est pas précisé à ce stade si Samsung prévoit un correctif pour la faille identifiée par Dark Navy, ni dans quel délai une mise à jour pourrait être déployée.

Source : Android Authority