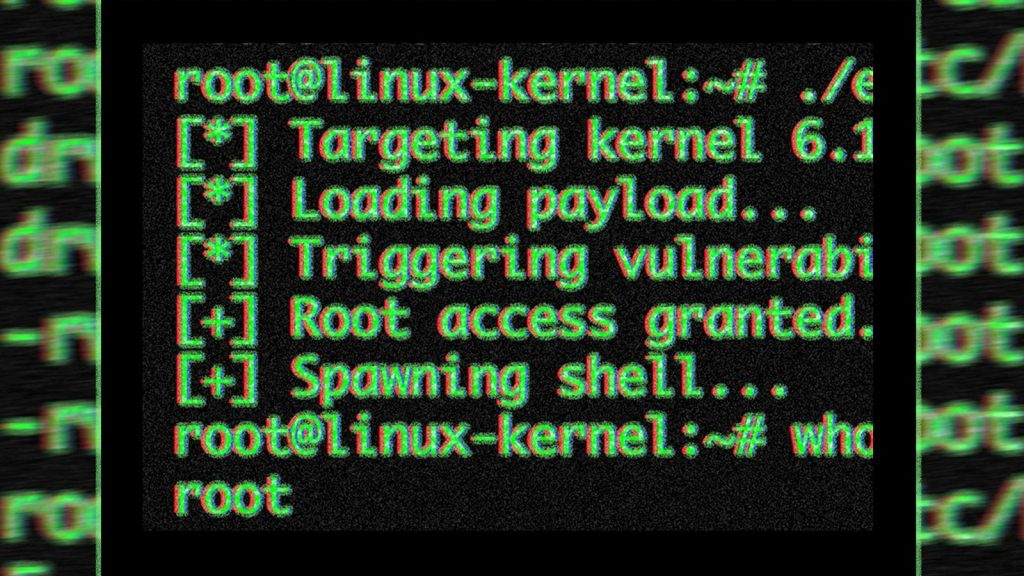

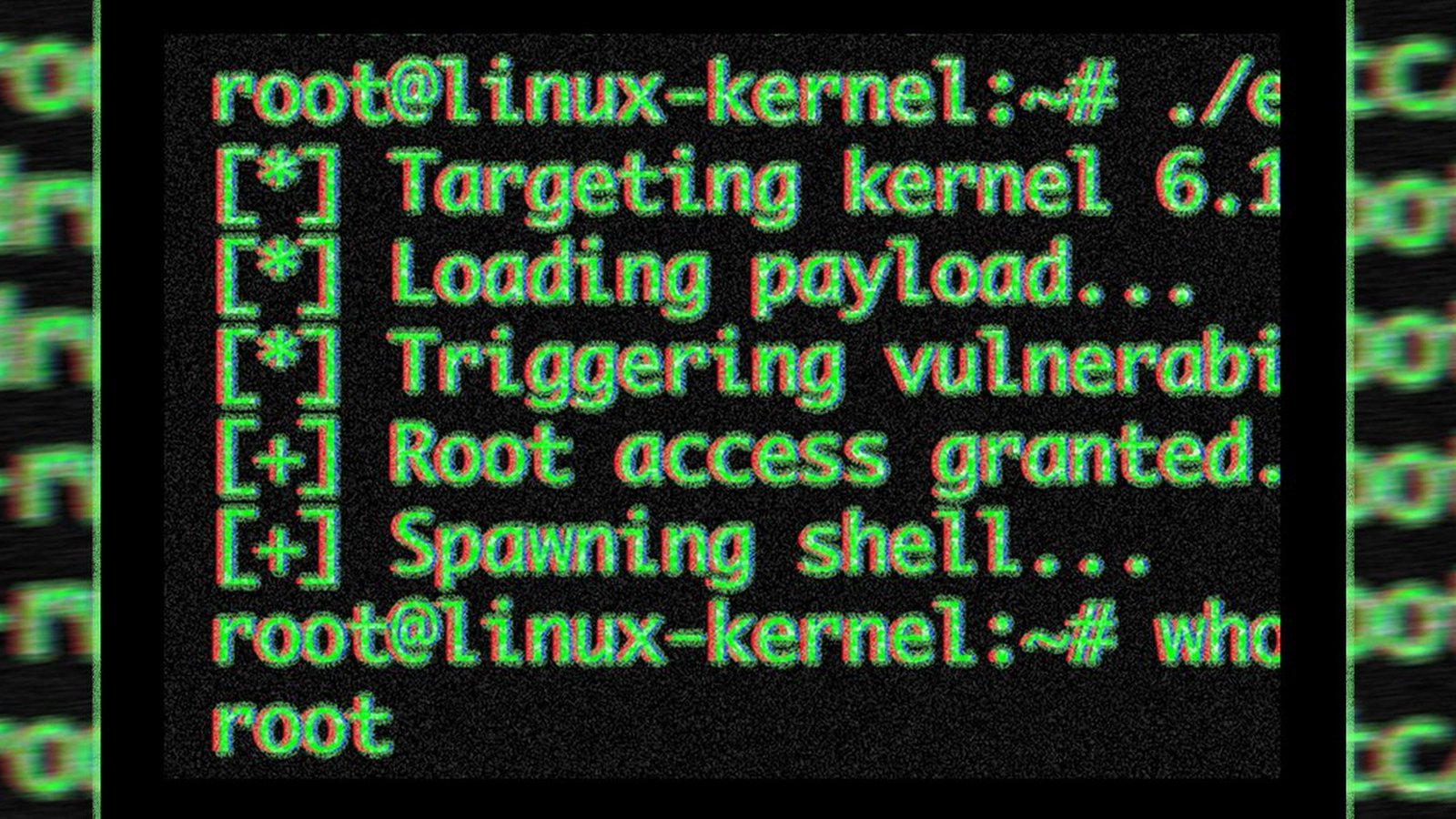

Une faille sérieuse dans le noyau Linux vient d’être rendue publique avec son code d’exploitation. Baptisée CopyFail et référencée CVE-2026-31431, elle permet à un utilisateur sans privilèges d’obtenir les droits root sur une machine vulnérable.

La divulgation a été réalisée par les chercheurs de la société de sécurité Theori, cinq semaines après en avoir informé l’équipe sécurité du noyau Linux. Au moment de la publication, la majorité des distributions n’avaient pas encore intégré les correctifs disponibles.

A lire aussi

- iOS 18.4.1 corrige deux vulnérabilités de sécurité majeures

- Amazon va pouvoir vous livrer vos colis encore plus rapidement

Une logique défaillante dans l’API crypto du noyau

CopyFail tire son origine d’un défaut de logique dans l’API cryptographique du noyau, plus précisément dans le traitement des séquences étendues AEAD utilisées pour IPsec. Le processus concerné utilise le tampon de destination de l’appelant comme zone de travail temporaire, écrit quatre octets au-delà de la zone de sortie légitime et ne restaure jamais l’état initial.

Ce type de faille logique contraste avec les vulnérabilités classiques qui exploitent des conditions de course ou des corruptions mémoire. Ici, le comportement est déterministe : un même script Python fonctionne sans modification sur Ubuntu 22.04, Amazon Linux 2023, SUSE 15.6 et Debian 12, selon les tests documentés par les chercheurs.

Theori indique également avoir développé une variante de l’exploit permettant de sortir d’un conteneur Kubernetes, ce qui élargit sensiblement la surface d’attaque dans les environnements cloud.

Un risque élevé dans les infrastructures partagées

L’escalade de privilèges locaux peut sembler moins grave qu’une attaque distante, mais le contexte change la donne. Dans une infrastructure partagée, la notion de « local » recouvre de nombreux cas : conteneurs sur un même nœud Kubernetes, instances hébergées sur un serveur mutualisé, pipelines CI/CD exécutant du code issu de contributions externes, ou encore instances WSL2 sur Windows.

Un scénario concret illustre le risque : un attaquant exploite une faille connue dans un plugin WordPress pour obtenir un accès shell limité, puis exécute le script CopyFail pour devenir root sur l’hôte. À partir de là, tous les autres locataires du système deviennent accessibles.

Une coordination de divulgation critiquée

Le noyau Linux a bien été corrigé dans plusieurs versions (dont 6.12.85, 6.6.137 et 5.15.204), mais les distributions n’avaient pas eu le temps de répercuter ces correctifs au moment où le code d’exploitation a été publié. Will Dormann, analyste senior en vulnérabilités chez Tharros Labs, a qualifié la gestion de cette divulgation de profondément défaillante.

Il note une contradiction dans le document de Theori : les chercheurs identifient quatre éditeurs affectés et recommandent d’appliquer leurs correctifs, sans avoir vérifié au préalable si ces éditeurs avaient effectivement publié des patchs. Ce n’était pas le cas. Des spécialistes comparent la situation à une divulgation de type zero-day.

Au moment de la publication, Arch Linux et Red Hat Fedora avaient corrigé la vulnérabilité. D’autres distributions avaient diffusé des conseils d’atténuation. Les utilisateurs sont invités à consulter leur distributeur pour connaître l’état des correctifs et à appliquer les mesures de mitigation sans attendre.

Certains experts en sécurité comparent CopyFail aux failles Dirty Pipe en 2022 et Dirty Cow en 2016, toutes deux exploitées activement, pour souligner la portée de cette vulnérabilité dans l’écosystème Linux.

Source : Wired