Des chercheurs en cybersécurité ont identifié une opération malveillante qui détourne l’outil Google AppSheet pour distribuer des e-mails de phishing ciblant des comptes Facebook Business. La société Guardio, qui a nommé cette campagne « AccountDumpling », estime que près de 30 000 comptes ont été compromis.

Les comptes volés sont ensuite revendus via une boutique illicite gérée par les attaquants, formant ce que Guardio décrit comme une boucle commerciale criminelle alimentée en continu.

A lire aussi

- Google Firebase Studio : Tout savoir sur ce nouvel outil

- Deux caméras, zéro écran : Apple s’attaquerait aux Meta Ray-Ban en 2027

Un outil Google détourné pour tromper les filtres

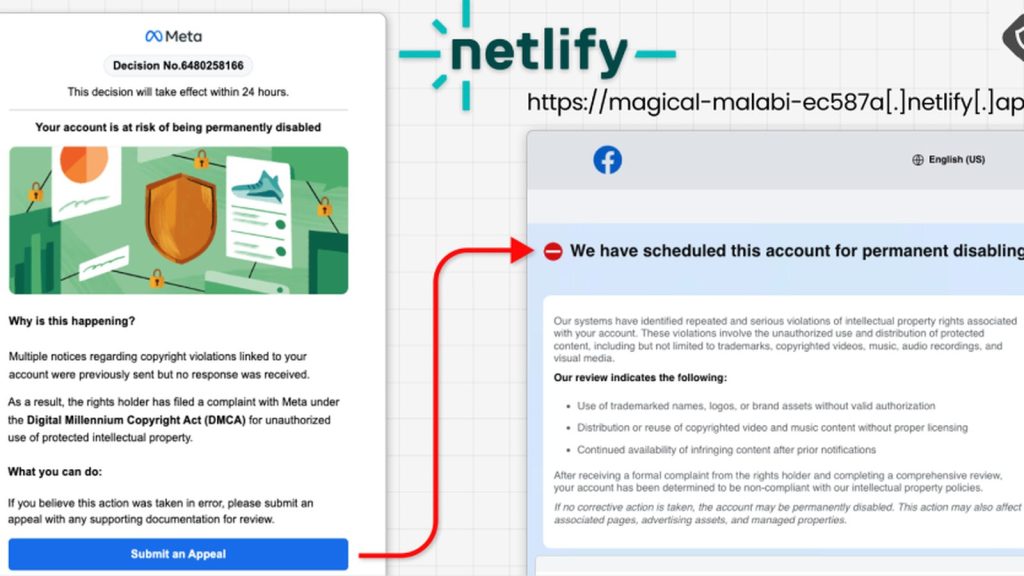

Le point de départ de chaque attaque est un e-mail qui se présente comme une alerte de Meta Support. Le message avertit le destinataire que son compte risque d’être définitivement supprimé et l’invite à soumettre un recours en urgence.

Ces e-mails sont expédiés depuis l’adresse officielle « noreply@appsheet.com », appartenant au service Google AppSheet. Cette particularité leur permet de passer les filtres anti-spam des messageries, qui font confiance aux domaines Google. La victime est ensuite redirigée vers une page frauduleuse conçue pour collecter ses identifiants.

Quatre méthodes distinctes pour piéger les victimes

Guardio a recensé quatre variantes d’attaque au sein de cette campagne. La première utilise des pages hébergées sur Netlify imitant un centre d’aide Facebook, et collecte en plus des identifiants les numéros de téléphone, dates de naissance et photos de pièces d’identité, transmis ensuite à un canal Telegram contrôlé par les attaquants.

La deuxième variante attire les victimes avec de fausses propositions de certification (badge bleu) sur des pages hébergées via Vercel, protégées par un faux CAPTCHA. La troisième exploite des PDF hébergés sur Google Drive, générés avec un compte Canva gratuit, qui demandent des captures d’écran du navigateur en plus des codes d’authentification à deux facteurs. La quatrième consiste en de fausses offres d’emploi usurpant l’identité de marques comme WhatsApp, Meta, Adobe ou encore Apple.

Les canaux Telegram associés aux trois premiers groupes contenaient à eux seuls environ 30 000 enregistrements de victimes, principalement localisées aux États-Unis, en Italie, au Canada, aux Philippines, en Inde, en Espagne, en Australie, au Royaume-Uni, au Brésil et au Mexique.

Une piste vietnamienne identifiée

Les métadonnées des PDF générés via Canva ont permis aux chercheurs de remonter jusqu’à un auteur portant le nom vietnamien « PHẠM TÀI TÂN ». Une recherche complémentaire a conduit à un site de marketing digital enregistré sous ce nom au Vietnam.

Cette attribution s’inscrit dans un schéma récurrent : des acteurs malveillants vietnamiens ciblent régulièrement les comptes Facebook à des fins lucratives, en revendant l’accès, la réputation publicitaire et même les services de récupération de comptes sur des marchés souterrains.

Ce que cela révèle sur l’écosystème du phishing

Cette campagne illustre une tendance de fond : des plateformes légitimes et fiables (Google, Vercel, Netlify, Canva, Telegram) sont systématiquement réutilisées comme infrastructure d’attaque. Leur réputation permet de contourner les défenses techniques et d’inspirer confiance aux victimes.

Pour les gestionnaires de pages Facebook professionnelles, la vigilance s’impose face à tout e-mail urgent provenant prétendument de Meta, même si l’adresse expéditrice semble fiable. La vérification directe sur la plateforme officielle reste la seule protection efficace contre ce type de manipulation.

Source : Thehackernews